4月の緊急事態宣言以降、オフィスワーカーの働き方が大きく変わっている。感染予防のための移動制限や外出自粛の要請などにより、急いでテレワークを導入した企業も多いだろう。そんな中、企業を狙ったサイバー攻撃も変化している。新型コロナに便乗したサイバー攻撃の他にも、セキュリティの甘いVPNサーバや自宅ネット環境を狙ったものなど、セキュリティ上の欠陥を突いた攻撃が増えているのだ。

ITmedia NEWSは、新型コロナやテレワークをきっかけにどのようなサイバー攻撃が増えているのか、サイバーセキュリティを専門とするカスペルスキーでマルウェア リサーチャーを務める石丸傑さんに話を聞いた。

特集:ビジネスを守る ニューノーマル時代のサイバーセキュリティ

新型コロナの影響で企業の在り方が大きく変化する中、サイバー攻撃も世界各国で急増しています。この特集ではセキュリティインシデントの実態を紹介し、ニューノーマル時代にふさわしいIT環境構築のヒントを伝えます。

目次

新型コロナに便乗したサイバー攻撃

カスペルスキーのマルウェア リサーチャー・石丸傑さん

カスペルスキーのマルウェア リサーチャー・石丸傑さん新型コロナの流行で増えたサイバー攻撃には、一時的に増えたものと今後も継続して注意が必要なものがあるという。

一時的に増えたのは「新型コロナ」「マスク」などの流行ワードでターゲットを釣り、情報を盗んだりウイルスに感染させたりする手法だ。

新型コロナのような注目度の高い出来事に便乗したサイバー攻撃は、攻撃者の常とう手段でもある。人々の興味を引いて、詐欺サイトへのリンクをクリックさせたり添付ファイルを開かせたりする手法で、「今回の『新型コロナ』も例外なく利用されている」(石丸さん)という。

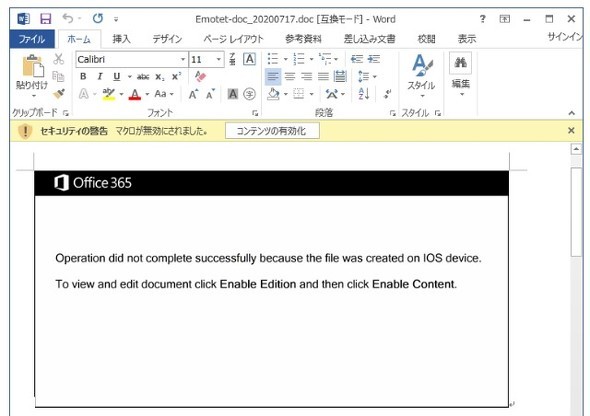

具体的な攻撃手法は、サイバー攻撃に使うWebサイトのURLやウイルスが入った添付ファイルの名前に「corona」「covid-19」といったワードを付ける方法だ。

攻撃者は、保健所をはじめとする専門機関を装って新型コロナに関する情報を載せたメールを発信する。「コロナに関して情報があります」「最新情報があります」など、関心が高いワードで興味を引いてWebサイトや添付ファイルに誘導する。ターゲットはURLやファイル名にcoronaやcovid-19などのワードを見つけると、信じて開いてしまうことがある。

カスペルスキーの調査によると、新型コロナ関連のワードが使われたドメインは3月18日の時点で世界中に7万件以上あったという。これは一時的なもので、5月中旬にかけて減少している。

減少の理由として石丸さんは、ドメインに新型コロナ関連ワードを使っても金銭や情報を窃取するところまでつながらなかったと予想している。人の興味を引くのには役立つが、実際にWebサイトに行くと最終的に個人情報を入力することになり、違和感が大きすぎると考えられる。

同時期に流行したマルウェア「Emotet」も3月以降はしばらく被害が落ち着いた。石丸さんは攻撃者も人間なのでコロナの被害に遭っていたのではないかと予測している。サイバー攻撃をするためのサプライチェーンのどこかが、新型コロナの影響で止まっていた可能性がある。

一方、添付ファイル名に新型コロナ関連ワードを付ける手法は増加傾向にある。カスペルスキーでは5月14日の時点で、新型コロナ関連ワードの付いた新型マルウェアを1日に1200件以上発見したという。

マルウェアの場合は感染させるだけで情報が窃取できるため、ファイルを開かせるだけでよく、興味を引く上で「新型コロナ」は十分に強力なワードだといえる。

急場しのぎで導入したVPNサーバなどへの攻撃

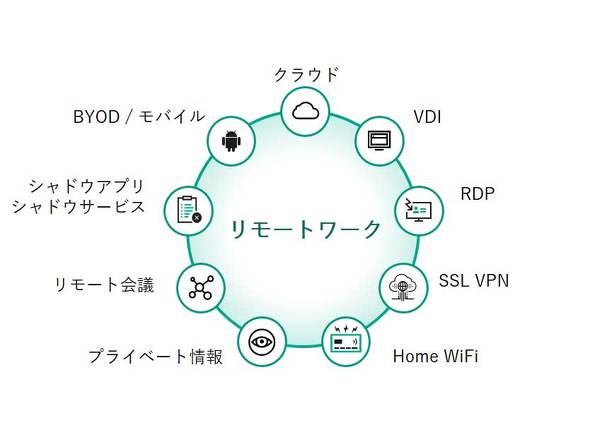

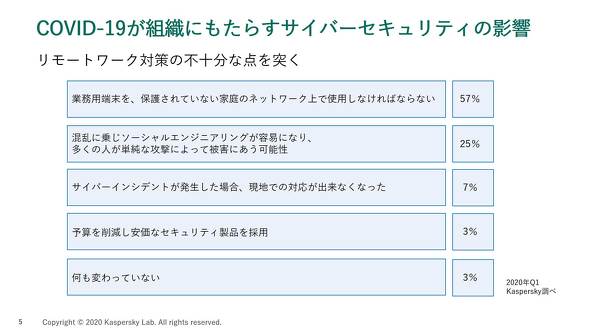

新型コロナに便乗したサイバー攻撃は一時的なものだが、今後も継続して警戒しないといけないのが、急なテレワークの導入で利用が増えたサーバへの攻撃だ。

テレワークへの対応として、従業員が自宅から社内のリソースにアクセスできるよう、リモートデスクトップ(RDP)やVPN、FTPといったサービスやツールを使い始めた企業もあるだろう。石丸さんはこれが攻撃者にとって非常にいい攻撃ポイントになっていると指摘する。

現在、日本ではRDPやVPN、FTPなどのサービスを動かすためのサーバが10万台以上インターネット上で“丸見え”になっているという。通常は外部から見つからないように隠して設置するべきFTPサーバなどが、検索すれば見つかってしまうような状態で放置されているのだ。

「業務の遂行を優先して、セキュリティが後回しになっている」(石丸さん)

攻撃者はサイバー攻撃の際に、まずアタックしやすいサーバに当たりを付けるという。丸見えになっている10万件以上のサーバはすぐに見つかってしまう。攻撃者は見つけたサーバにDDoS攻撃やパスワードクラッキングをかけ、サービスをダウンさせたり社内ネットワークに侵入したりする。

カスペルスキーの調査によると、丸見えのサーバは2月ごろから増え始め、5月末には9万4000台、6月末には10万9000台に上ったという。

パルスセキュアの脆弱性に注意

VPN製品を使う際に特に注意すべきなのは、複数のVPN製品で発見された「Pulse Connect Secure」(パルスセキュア)の脆弱(ぜいじゃく)性だ。この脆弱性を突かれると、VPNサーバに掛かっている認証を攻撃者にすり抜けられ、任意のコードを外部から実行されたり内部のファイルを読まれてしまう恐れがある。

石丸さんがロシアのダークウェブ上で8月に見つけた情報によると、この脆弱性が放置されたサーバは全世界に900件以上あるという。日本は米国に次いで2番目に多い90件のサーバが放置されているとの情報も見つかった。サイバー攻撃用のコードも公開されている。

パルスセキュアの脆弱性は2019年9月には発見され、修正パッチも出ている場合があるため、セキュリティ強化のため適用すべきだ。

クラウドを狙ったサイバー攻撃

テレワークの導入によりクラウドの活用も進んでいる。石丸さんによれば「テレワーク前からクラウドは便利ということで取り入れている企業が多かった。サイバー攻撃もクラウドが普及し始めたころからあるが、新型コロナの影響で利用者が増えたことから、攻撃者の傾向も変化している」という。

代表的な攻撃手法は、クラウドサーバの設定ミスを突いた攻撃だ。パスワードが簡単な場合や、情報の公開設定が間違っている場合に情報を窃取されやすい。

クラウドサーバの設定を代行する業者もあるが、設定を外注する際に渡した情報や管理アカウントなどが業者側で放置され、サイバー攻撃を受けてしまう場合もあるという。

自宅のネット環境を狙ったサイバー攻撃

サーバやクラウドの他に狙われやすいのが自宅のネット環境だ。オフィスのネット環境は多くの場合、ファイアウォールやセキュリティソフトなどによって守られているが、自宅に十分なサイバーセキュリティ環境がそろっている家庭はそこまで多くないという。

「当たり前だがセキュリティレベルは圧倒的に低い」(石丸さん)

特に、会社から支給されたPCではなく私物のPCを業務に使うBYODの場合、支給PCにはエンドポイント用のセキュリティシステム(EDR)が入っているが、私物PCには入っていないこともある。自宅のネットワークや私物PCを攻撃され、連鎖して会社側も被害を受ける可能性がある。

また、普段オフィスではUSBメモリを使わないよう注意していても、自宅だとUSBメモリの扱いが緩くなってしまうこともよくあるという。

コミュニケーションしにくいため報告が遅れる

テレワークで注意すべきはセキュリティシステムだけではない。自宅作業をすることで同僚などとのコミュニケーションが減り、何か問題が起きたときの報告が遅れるという課題もある。

身に覚えのないメールを開いてしまった場合など、オフィスにいればすぐに近くの同僚や情報システム部などに報告できるが、テレワーク中だと「まぁいいかな」と思って仕事をしてしまい、あとで被害が判明することもあるという。

新型コロナやテレワークをきっかけとした環境の変化によって、あらゆる企業の背後に「新型コロナ便乗攻撃メール」「丸見えのサーバ」「クラウド」「家のネット環境」など、さまざまなサイバーセキュリティリスクが忍び寄っている。あらためて現状を把握し、対処を怠らない姿勢を整える必要がありそうだ。

関連記事

"傾向" - Google ニュース

August 18, 2020 at 10:00AM

https://ift.tt/2EcV88F

新型コロナでどんなサイバー攻撃が増えているのか? 傾向と注意点を専門家に聞いた - ITmedia

"傾向" - Google ニュース

https://ift.tt/32JNzfY

Shoes Man Tutorial

Pos News Update

Meme Update

Korean Entertainment News

Japan News Update

Bagikan Berita Ini

0 Response to "新型コロナでどんなサイバー攻撃が増えているのか? 傾向と注意点を専門家に聞いた - ITmedia"

Post a Comment